Regolamento Macchine e Cibersicurezza / Note Marzo 2026

ID 25821 | 23.03.2026 / In allegato Note complete

Il nuovo Regolamento macchine promuove e valorizza il tema della sicurezza dei componenti digitali (sia hardware che software) delle macchine e l’adozione di protocolli per prevenire e limitare le conseguenze di possibili cyberattack. Relativamente alla sicurezza informatica, si sottolinea inoltre l’introduzione del concetto che la sicurezza informatica debba essere una responsabilità condivisa tra fabbricanti di macchine, importatori, distributori e acquirenti.

Il Regolamento macchine si inserisce e va interpretato in una più ampia rete di normative europee che comprende:

- il Cyber Resilience Act (Reg. UE 2024/2847). Questo regolamento orizzontale imporrà standard di sicurezza informatica a tutti i "prodotti con elementi digitali"

- la Direttiva NIS2 (UE 2022/2555, attuata in Italia con il D.Lgs. 138/2024)

- l’AI Act (Reg. UE 2024/1689). Se la macchina usa sistemi di Intelligenza Artificiale "auto-evolutivi" per funzioni di sicurezza, i requisiti di cybersecurity sono ancora più severi (spesso richiedendo l'intervento di un Organismo Notificato)

- il GDPR (Reg. UE 2016/679)

- Data Act (Reg. UE 2023/2854), che ridefinisce le regole di accesso, condivisione e utilizzo dei dati generati dalle macchine connesse, incidendo direttamente sui modelli di responsabilità e sugli obblighi di trasparenza dei produttori.

Il rischio legato alla sicurezza informatica diventa un fattore critico da considerare nella progettazione, produzione e utilizzo dei macchinari. L’interazione uomo-macchina, la dipendenza da software, la connessione a sistemi remoti o cloud e la potenziale esposizione a minacce esterne, come accessi non autorizzati o malware, richiedono un approccio ampliato alla gestione del rischio.

È quindi essenziale individuare e valutare tempestivamente i rischi legati alla cibersicurezza industriale, integrandoli nel processo di valutazione dei rischi previsto dal Regolamento (UE) 2023/1230.

Regolamento (UE) 2023/1230 Considerando 25)

(25) Altri rischi relativi a nuove tecnologie digitali sono quelli provocati da terzi malintenzionati che incidono sulla sicurezza dei prodotti rientranti nell'ambito di applicazione del presente regolamento. A tale proposito i fabbricanti dovrebbero essere tenuti ad adottare misure proporzionate che si limitano alla protezione della sicurezza dei prodotti rientranti nell'ambito di applicazione del presente regolamento. Ciò non preclude l'applicazione ai prodotti rientranti nell'ambito di applicazione del presente regolamento di altri atti giuridici dell'Unione che affrontano specificamente aspetti di cibersicurezza.

Il regolamento ha previsto alcune disposizioni immediatamente impattanti sul piano degli obblighi degli “operatori economici”, sotto il profilo della conformità delle macchine, inserendo specifici requisiti essenziali di sicurezza e di tutela della salute relativi alla progettazione e alla costruzione di prodotti (RESS), come descritti nell’allegato III del Regolamento (UE) 2023/1230, con riferimento agli aspetti di cibersicurezza.

Il Regolamento (UE) 2023/1230 cita i RESS per prodotti, considerando la protezione dall’alterazione dei sistemi informatici al fine di non compromettere la sicurezza (safety). Vengono stabiliti obblighi specifici per gli operatori economici, considerando sia la progettazione sicura di hardware e software, che la gestione delle vulnerabilità, tracciabilità delle modifiche, che la conformità a norme armonizzate.

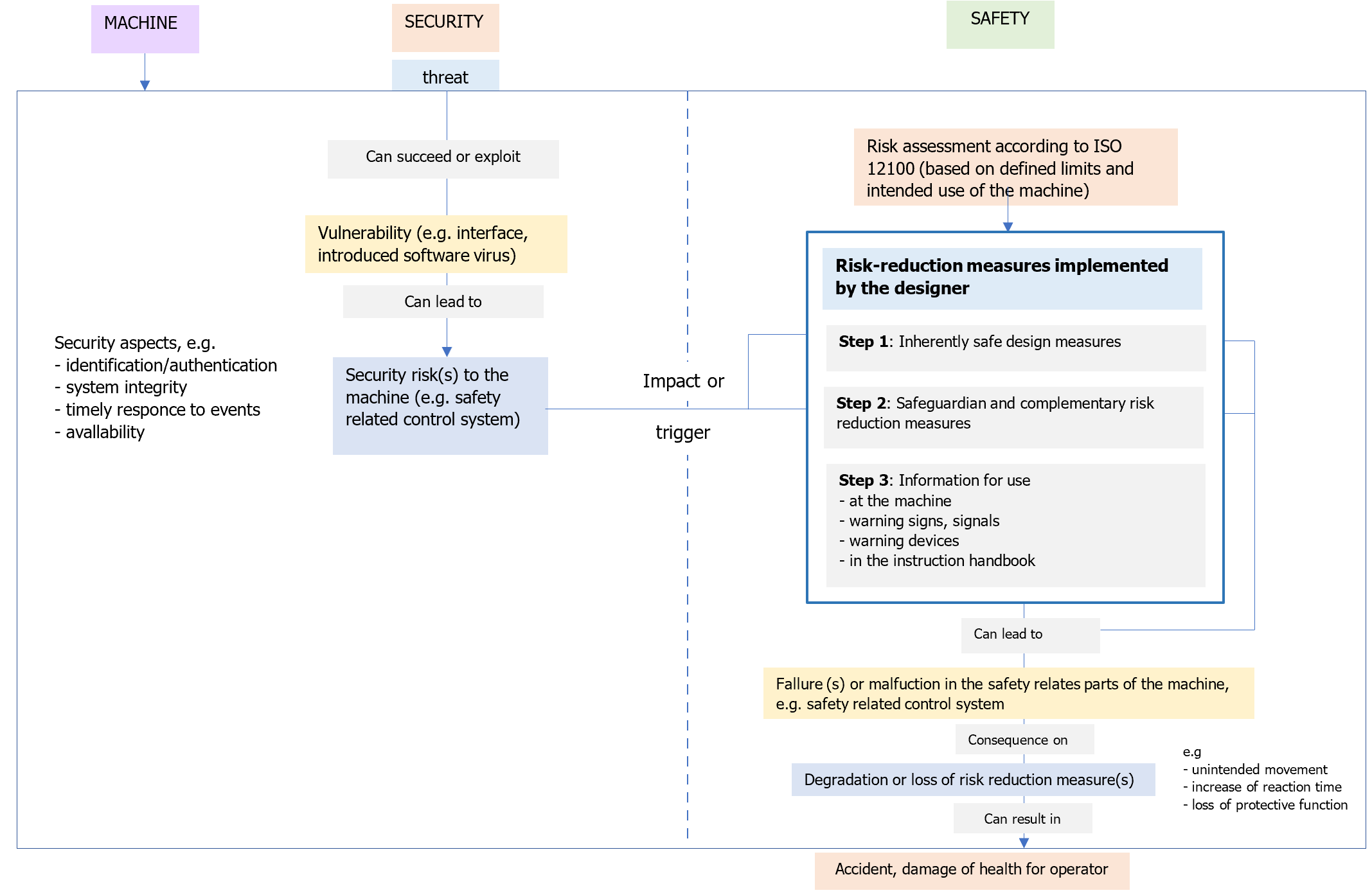

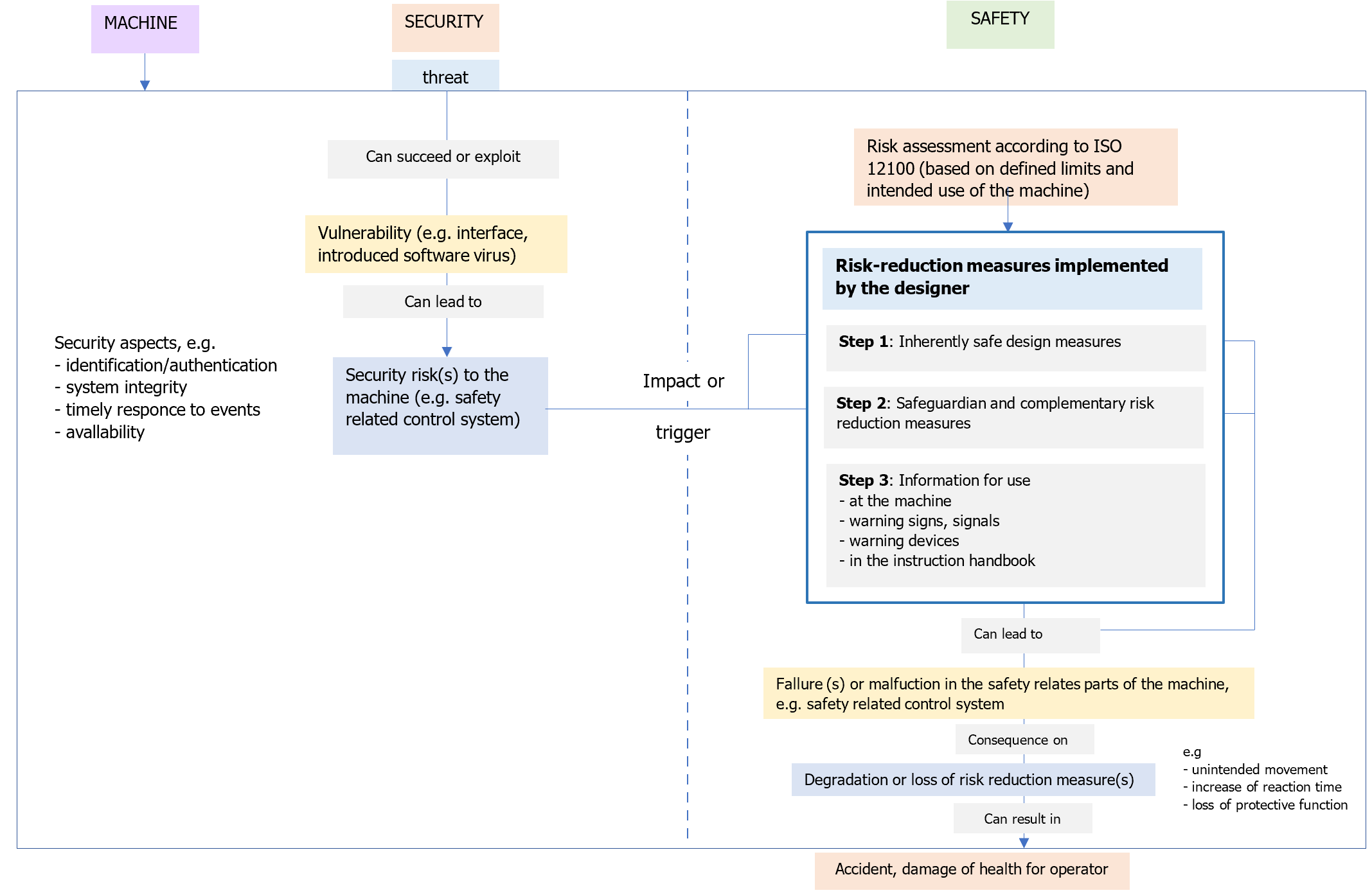

Ciò implica l’integrazione tra sicurezza funzionale e protezione dall’alterazione dei sistemi informatici, per garantire che anche anomalie legate alla “dimensione informatica” non possano compromettere la sicurezza degli operatori (vedere figura 1).

La relazione tra gli aspetti di safety e di security è basata sul principio secondo cui una macchina è dotata di adeguate misure di protezione e le contromisure di security applicate a una macchina devono essere tali da evitare il degrado delle prestazioni delle misure di protezione che implementano le funzioni di sicurezza (safety), inclusi i dati legati alla sicurezza.

Figura 1: Relazione tra security e safety (UNI CEN ISO/TR 22100-4:2021, figura 3)

RESS e cibersicurezza nel Regolamento (UE) 2023/1230 per la protezione dall’alterazione dei sistemi informatici

All’articolo 20 comma 9, il Regolamento (UE) 2023/1230 prevede che le macchine e i prodotti correlati che sono stati certificati o per i quali è stata emessa una dichiarazione di conformità nell’ambito di un sistema di certificazione della cibersicurezza adottato conformemente al regolamento (UE) 2019/881 e i cui riferimenti sono stati pubblicati nella Gazzetta ufficiale dell'Unione europea, sono considerati conformi ai requisiti essenziali di sicurezza e di tutela della salute di cui all'allegato III, punti 1.1.9 e 1.2.1, per quanto concerne la protezione contro la corruzione e la sicurezza e l'affidabilità dei sistemi di controllo nella misura in cui tali requisiti siano contemplati dal certificato di cibersicurezza o dalla dichiarazione di conformità o da loro parti.

[...]

Regolamento (UE) 2023/1230

Allegato III sez. 1.1.9

1.1.9. Protezione dall'alterazione

La macchina o il prodotto correlato devono essere progettati e costruiti in modo tale da fare sì che il collegamento ad essi di un altro dispositivo, tramite qualsiasi caratteristica del dispositivo connesso stesso o tramite qualsiasi dispositivo remoto che comunica con la macchina o il prodotto correlato, non determini una situazione pericolosa.

I componenti hardware che trasmettono segnali o dati, importanti per il collegamento o l'accesso a software che sono fondamentali affinché la macchina o il prodotto correlato rispettino i pertinenti requisiti essenziali di sicurezza e di tutela della salute, devono essere progettati in modo tale da essere adeguatamente protetti da un'alterazione accidentale o intenzionale. La macchina o il prodotto correlato devono raccogliere prove in merito a un intervento legittimo o illegittimo su tali componenti hardware, se importante per il collegamento o l'accesso al software critico per la conformità della macchina o del prodotto correlato.

Software e dati critici per il rispetto da parte della macchina o del prodotto correlato dei pertinenti requisiti essenziali di sicurezza e di tutela della devono essere individuati come tali e devono essere adeguatamente protetti da un'alterazione accidentale o intenzionale.

La macchina o il prodotto correlato devono individuare il software installato sullo stesso, necessario per il suo funzionamento in condizioni di sicurezza, e devono essere in grado di fornire tali informazioni in qualsiasi momento in un formato facilmente accessibile.

La macchina o il prodotto correlato devono raccogliere prove di un intervento legittimo o illegittimo sul software o di una modifica del software installato sulla macchina o sul prodotto correlato o della sua configurazione.

Regolamento (UE) 2023/1230

Allegato III sez. 1.2.1

1.2.1. Sicurezza ed affidabilità dei sistemi di comando

I sistemi di comando devono essere progettati e costruiti in modo tale che:a) riescano a resistere, se del caso, a circostanze e rischi, a previste sollecitazioni di servizio e ad influssi esterni intenzionali o meno, compresi tentativi deliberati ragionevolmente prevedibili da parte di terzi che conducono a una situazione pericolosa;

a) riescano a resistere, se del caso, a circostanze e rischi, a previste sollecitazioni di servizio e ad influssi esterni intenzionali o meno, compresi tentativi deliberati ragionevolmente prevedibili da parte di terzi che conducono a una situazione pericolosa;

b) un'avaria nell'hardware o nella logica del sistema di comando non crei situazioni pericolose;

c) errori della logica del sistema di comando non creino situazioni pericolose;

d) i limiti delle funzioni di sicurezza siano stabiliti come parte della valutazione del rischio effettuata dal fabbricante e non siano consentite modifiche alle impostazioni o alle norme generate dalla macchina o dal prodotto correlato o dagli operatori, neanche durante la fase di apprendimento della macchina o del prodotto correlato, qualora tali modifiche possano determinare situazioni pericolose;

e) errori umani ragionevolmente prevedibili nelle manovre non creino situazioni pericolose;

f) la registrazione di tracciamento dei dati generati in relazione a un intervento e delle versioni del software di sicurezza caricato dopo l'immissione sul mercato o la messa in servizio della macchina o del prodotto correlato sia consentita per cinque anni dopo tale caricamento, esclusivamente al fine di dimostrare la conformità della macchina o del prodotto correlato rispetto al presente allegato a fronte di una richiesta motivata da parte di un'autorità nazionale competente.

I sistemi di controllo delle macchine o dei prodotti correlati dotati di un comportamento o una logica integralmente o parzialmente auto-evolutivi e che sono progettati per funzionare con livelli variabili di autonomia devono essere progettati e costruiti in maniera tale da:a) non essere la causa di azioni, da parte della macchina o del prodotto correlato, che vanno oltre il suo compito e il suo spazio di movimento definiti;

a) non essere la causa di azioni, da parte della macchina o del prodotto correlato, che vanno oltre il suo compito e il suo spazio di movimento definiti;

b) consentire che siano registrati i dati relativi al processo decisionale in materia di sicurezza per i sistemi di sicurezza basati su software che garantiscono la funzione di sicurezza, compresi i componenti di sicurezza, dopo che la macchina o il prodotto correlato sono stati immessi sul mercato o messi in servizio, e che tali dati siano conservati per un anno dopo la loro raccolta, esclusivamente per dimostrare la conformità della macchina o del prodotto correlato al presente allegato a seguito di una richiesta motivata da parte di un'autorità nazionale competente;

c) consentire in qualsiasi momento la correzione della macchina o del prodotto correlato al fine di preservarne la sicurezza intrinseca.

Particolare attenzione deve essere prestata a quanto segue:

a) la macchina o il prodotto correlato non devono avviarsi in modo inatteso;

b) i parametri della macchina o del prodotto correlato non devono cambiare in modo incontrollato, laddove tale cambiamento possa portare a situazioni pericolose;

c) devono essere evitate le modifiche delle impostazioni o delle norme, generate dalla macchina o dal prodotto correlato o dagli operatori, anche durante la fase di apprendimento della macchina o del prodotto correlato, qualora tali modifiche possano determinare situazioni pericolose;

d) non deve essere impedito l'arresto della macchina o del prodotto correlato, se l'ordine di arresto è già stato dato;

e) nessun elemento mobile della macchina o del prodotto o pezzo correlato trattenuto dalla macchina o dal prodotto correlato deve cadere o essere espulso;

f) non deve essere impedito l'arresto manuale o automatico degli elementi mobili di qualsiasi tipo;

g) i dispositivi di protezione devono rimanere pienamente efficaci o dare un comando di arresto;

h) le parti del sistema di controllo legate alla sicurezza si devono applicare in modo coerente all'interezza di un insieme di macchine o di prodotti correlati o di semi-macchine o di una loro combinazione.

In caso di comando wireless, un guasto della comunicazione o della connessione o una connessione difettosa non deve comportare una situazione pericolosa.

[...]

Il legame operativo tra Regolamento macchine (RM) e il Cyber Resilience Act (CRA)

Il legame operativo tra il Regolamento Macchine e il Cyber Resilience Act (Reg. UE 2024/2847) esplicita l’obiettivo di evitare che un fabbricante debba fare "il doppio del lavoro" per certificare lo stesso aspetto di un prodotto.

Il punto di giuntura principale è l'Articolo 9 del Regolamento Macchine.

Regolamento Macchine

Articolo 9 Normativa specifica di armonizzazione dell'Unione

Laddove, per un determinato prodotto rientrante nell'ambito di applicazione del presente regolamento, i rischi affrontati dai requisiti essenziali di sicurezza e di tutela della salute di cui all'allegato III sono interamente o parzialmente trattati da una normativa di armonizzazione dell'Unione più specifica del presente regolamento, il presente regolamento non si applica a tale prodotto nella misura in cui tale normativa specifica dell'Unione affronta detti rischi.

Operativamente

Il CRA (Focus sulla Security): Si occupa delle vulnerabilità del software, dei protocolli di comunicazione, degli aggiornamenti e della protezione contro gli accessi non autorizzati.

Il RM (Focus sulla Safety): Si occupa della sicurezza fisica. Il suo interesse per la cybersecurity è limitato a un unico obiettivo: evitare che un attacco informatico causi un incidente fisico (es. un hacker che prende il controllo di un braccio robotico e colpisce un operaio).

L'applicazione del principio "Presunzione di Conformità"

Se una macchina rientra nel campo di applicazione di entrambi, il fabbricante applica i requisiti del CRA per la parte digitale.

Una volta che la macchina è conforme al CRA, essa si considera automaticamente conforme ai requisiti di cybersecurity previsti dal Regolamento Macchine (specificamente l'allegato III, punto 1.1.9 sulla "Protezione contro la corruzione").

Non serve una doppia valutazione della conformità per gli stessi rischi informatici.

Dal punto di vista pratico, l'azienda deve gestire un flusso di lavoro integrato:

Valutazione dei Rischi: L'analisi dei rischi informatici (CRA) deve alimentare l'analisi dei rischi meccanici (RM). Se il software è vulnerabile, la macchina è potenzialmente pericolosa.

Dichiarazione di Conformità UE: Sarà un unico documento che cita entrambi i regolamenti.

Fascicolo Tecnico: Dovrà includere la SBOM (Software Bill of Materials) richiesta dal CRA, che diventa un allegato fondamentale anche per la documentazione della macchina.

Gestione degli Aggiornamenti (Post-vendita)

Il CRA impone al fabbricante di gestire le vulnerabilità per tutto il ciclo di vita del prodotto (spesso fino a 10 anni).

Operativamente, se viene rilasciata una "patch" di sicurezza per correggere un bug (CRA), il fabbricante deve assicurarsi che tale aggiornamento non comprometta le funzioni di sicurezza fisica della macchina (RM).

[...]

Futura EN 50742

La prEN 50742 è lo "snodo" tecnico fondamentale che trasforma i principi giuridici del Regolamento Macchine (RM) e del Cyber Resilience Act (CRA) in istruzioni pratiche per i progettisti.

Attualmente in fase di sviluppo (da parte del CENELEC), questa norma nasce proprio per colmare il vuoto operativo tra la sicurezza fisica (Safety) e la sicurezza informatica (Security).

Questa norma è progettata per essere una norma armonizzata al Regolamento Macchine. Il suo scopo principale è definire i requisiti di sicurezza relativi alla protezione contro la corruzione (un tema centrale dell'Allegato III del RM).

In pratica, la prEN 50742 spiega come una macchina deve essere costruita per impedire che un attacco informatico (proveniente da una rete o da un dispositivo connesso) possa causare un comportamento pericoloso.

La norma si concentra su alcuni punti critici per i fabbricanti:

- Identificazione delle interfacce critiche: Quali punti di accesso (USB, Wi-Fi, porte Ethernet) possono influenzare le funzioni di sicurezza della macchina?

- Analisi dei rischi congiunta: Non basta più l'analisi ISO 12100. La prEN 50742 guida il fabbricante a valutare come una minaccia cyber (Security) si trasforma in un rischio meccanico (Safety).

- Resilienza dei sistemi di controllo: Definire i livelli di protezione necessari affinché un tentativo di manomissione non porti alla disattivazione delle barriere fotoelettriche o dei funghi di emergenza.

[...] Segue in allegato

Certifico Srl - IT Rev. 0.0 2026

©Copia autorizzata Abbonati

Collegati

Allegati

|

Descrizione |

Lingua |

Dimensioni |

Downloads |

|

|

IT |

263 kB |

228 |